May-akda: David, Deep Tide TechFlow

Kapag umuulan, bumubuhos pa lalo, at ang mga hacker ay laging pumipili ng panahon ng pagbagsak.

Sa kasalukuyang mabagal na kalagayan ng buong crypto market, muling tinamaan ang isang matagal nang DeFi protocol.

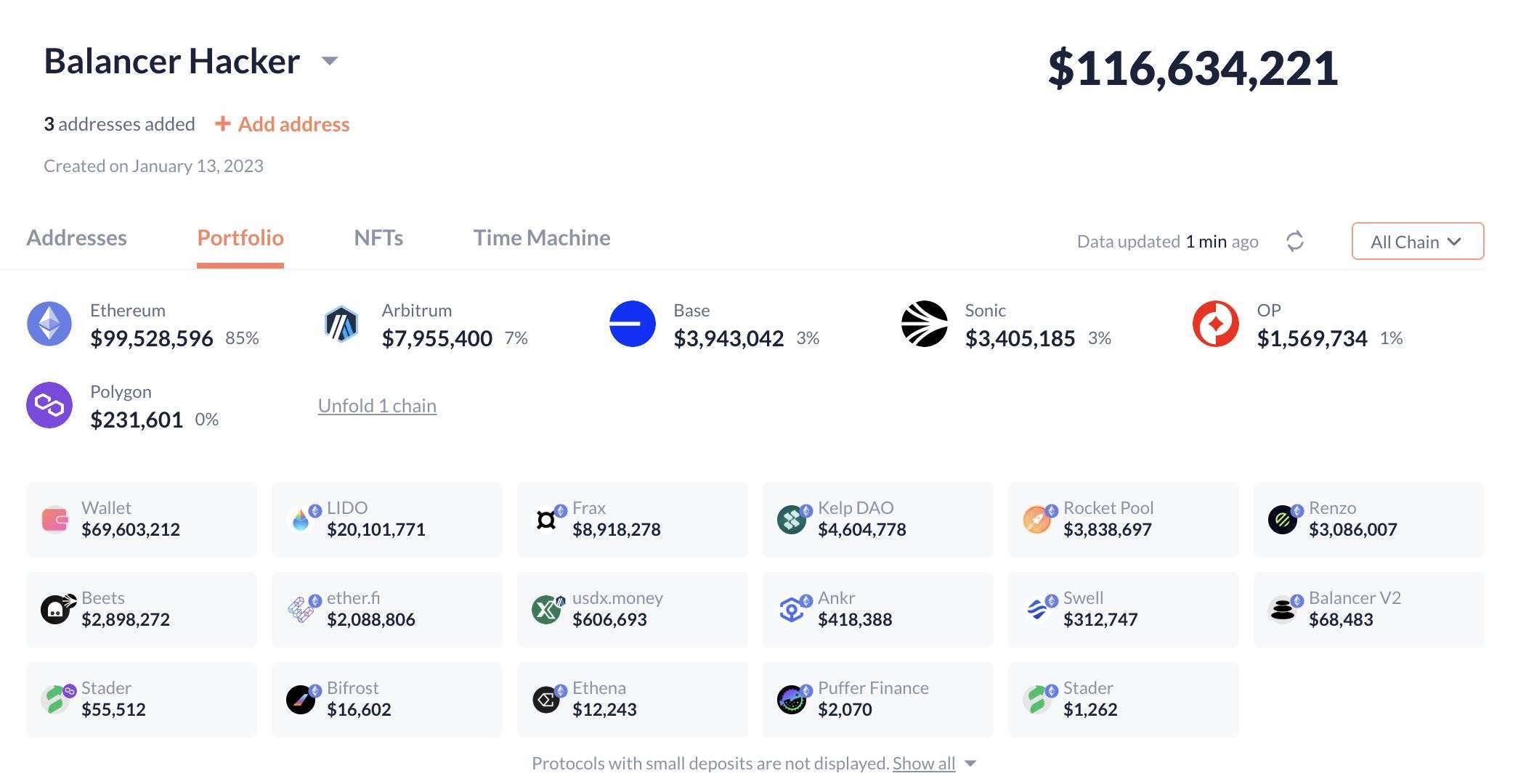

Noong Nobyembre 3, ayon sa on-chain data, ang protocol na Balancer ay pinaghihinalaang na-hack. Humigit-kumulang $70.9 milyon na asset ang nailipat sa bagong wallet, kabilang ang 6,850 osETH, 6,590 WETH, at 4,260 wstETH.

Pagkatapos, ayon sa monitoring ng Lookonchain sa mga kaugnay na wallet address, ang kabuuang halaga ng nawalang asset dahil sa pag-atake ay umabot na sa $116.6 milyon.

Pagkatapos ng insidente, sinabi ng Balancer team:

"Natuklasan ang isang posibleng pag-atake sa mga Balancer v2 pool, at ang aming engineering at security team ay kasalukuyang inuuna ang imbestigasyon sa insidenteng ito. Magbabahagi kami ng beripikadong update at mga susunod na hakbang kapag may sapat na impormasyon."

Bukod pa rito, opisyal din nilang inihayag na handa silang magbayad ng 20% ng nawalang asset bilang white hat reward para mabawi ang asset, na epektibo sa loob ng 48 oras.

Mabilis ang naging tugon, ngunit napaka-opisyal din.

Gayunpaman, kung isa kang beteranong DeFi user, tiyak na hindi ka magugulat sa headline na "Balancer na-hack", bagkus ay parang may kakaibang pakiramdam ng déjà vu.

Bilang isang DeFi protocol na itinatag noong 2020, anim na beses nang nagkaroon ng security incident ang Balancer sa loob ng limang taon, halos taon-taon ay may regular na pag-atake ng hacker, at ang insidenteng ito ang may pinakamalaking halaga ng nawala.

Balikan ang kasaysayan, kapag naging napakahirap ng trading sa market, malamang na hindi rin ligtas ang yield arbitrage sa DeFi.

Hunyo 2020: Deflationary token vulnerability, pagkawala ng humigit-kumulang $520,000

Noong Marso 2020, pumasok ang Balancer sa DeFi world dala ang inobasyon ng "flexible automated market maker". Ngunit makalipas lamang ang tatlong buwan, dumating na agad ang unang bangungot ng ambisyosong protocol na ito.

Sinamantala ng attacker ang kahinaan ng protocol sa paghawak ng deflationary token, na nagdulot ng pagkawala ng humigit-kumulang $520,000.

Ang pangunahing prinsipyo ay, ang isang token na tinatawag na STA ay awtomatikong sinusunog ang 1% ng bawat transfer bilang bayad.

Kumuha ang attacker ng 104,000 ETH mula sa dYdX flash loan, at paulit-ulit na nag-trade ng 24 na beses sa pagitan ng STA at ETH. Dahil hindi tama ang pagkalkula ng Balancer sa aktwal na balanse pagkatapos ng bawat transfer, halos maubos ang STA sa pool, naiwan na lang ang 1 wei. Pagkatapos, sinamantala ng attacker ang malubhang imbalance ng presyo at ginamit ang maliit na halaga ng STA para makuha ang malaking halaga ng ETH, WBTC, LINK, at SNX.

Marso 2023: Euler incident, pagkawala ng humigit-kumulang $11.9 milyon

Sa pagkakataong ito, hindi direktang biktima ang Balancer.

Nagkaroon ng $197 milyon na flash loan attack ang Euler Finance, at naapektuhan ang bb-e-USD pool ng Balancer dahil naglalaman ito ng Euler eToken.

Nang ma-hack ang Euler, humigit-kumulang $11.9 milyon ang nailipat mula sa bb-e-USD pool ng Balancer papunta sa Euler, na katumbas ng 65% ng TVL ng pool. Bagama't agad na sinuspinde ng Balancer ang kaugnay na pool, hindi na naibalik ang nawalang asset.

Agosto 2023: Balancer V2 pool precision vulnerability, pagkawala ng humigit-kumulang $2.1 milyon

Ang pag-atakeng ito ay may naunang babala. Noong Agosto 22, inihayag ng Balancer ang vulnerability at nagbabala sa mga user na mag-withdraw ng pondo, ngunit makalipas ang limang araw, naganap pa rin ang pag-atake.

Ang kahinaan ay may kinalaman sa rounding error ng V2 Boosted Pool. Sa pamamagitan ng eksaktong manipulasyon, nagkaroon ng discrepancy sa pagkalkula ng supply ng BPT (Balancer Pool Token), kaya't nakuha ng attacker ang asset sa pool sa hindi patas na exchange rate. Isinagawa ang pag-atake sa pamamagitan ng maraming flash loan transaction, at tinatayang nagkakahalaga ng $979,000 hanggang $2.1 milyon ang nawala ayon sa iba't ibang security company.

Setyembre 2023: DNS hijacking attack, pagkawala ng humigit-kumulang $240,000

Isa itong social engineering attack na hindi nakatuon sa smart contract kundi sa tradisyunal na internet infrastructure.

Ginamit ng hacker ang social engineering para mapasok ang domain registrar na EuroDNS at ma-hijack ang balancer.fi domain. Na-redirect ang mga user sa phishing site na gumagamit ng Angel Drainer malicious contract para linlangin ang mga user na magbigay ng authorization sa transfer.

Nilinis ng attacker ang nakaw na pondo sa pamamagitan ng Tornado Cash.

Bagama't hindi direktang kasalanan ng Balancer ang insidenteng ito, dahil sa laki ng protocol at paggamit ng brand nito sa phishing, mahirap talagang makaiwas.

Hunyo 2024: Velocore na-hack, pagkawala ng humigit-kumulang $6.8 milyon

Bagama't ang Velocore ay isang independent project, at walang direktang kinalaman sa Balancer ang pagnanakaw, bilang isang fork ng Balancer, ginamit ng Velocore ang parehong CPMM (constant product market maker) pool design, kaya't masasabi na magkaugnay pa rin sila, na parang ang pagnanakaw ay nangyari sa ibang lugar ngunit ang mekanismo ay mula sa Balancer.

Sa insidenteng ito, sinamantala ng attacker ang overflow vulnerability sa Balancer-style CPMM pool contract ng Velocore, sa pamamagitan ng pagmamanipula ng feeMultiplier para lumampas sa 100%, na nagdulot ng pagkakamali sa pagkalkula.

Sa huli, gamit ang flash loan at maingat na ginawang extraction operation, nanakaw ng attacker ang humigit-kumulang $6.8 milyon.

Nobyembre 2025: Pinakabagong pag-atake, pagkawala ng mahigit $100 milyon

Ang teknikal na prinsipyo ng pag-atakeng ito ay malinaw na. Ayon sa mga security researcher, ang kahinaan ay nasa access control check ng manageUserBalance function sa Balancer V2 protocol, na may kinalaman sa user permission check.

Ayon sa analysis ng Defimon Alerts at Decurity, dapat sana ay tinitiyak ng system na ang caller ng Balancer V2 withdrawal ay tunay na may-ari ng account, ngunit mali ang code at sine-check lamang kung ang msg.sender (ang aktwal na caller) ay katumbas ng op.sender parameter na ibinigay ng user.

Dahil ang op.sender ay isang user-controlled input parameter, maaaring magpanggap ang attacker bilang sinumang user, lampasan ang permission check, at isagawa ang WITHDRAW_INTERNAL (internal withdrawal) operation.

Sa madaling salita, pinapayagan ng kahinaang ito ang sinuman na magpanggap bilang may-ari ng anumang account at direktang mag-withdraw ng internal balance. Ang ganitong basic na access control error ay tila isang mababang antas na pagkakamali, at nakakagulat na lumitaw ito sa isang mature na protocol na tumatakbo na ng limang taon.

Pagkatapos basahin ang kasaysayan ng mga hacker attack

Ano ang matututuhan natin mula sa kasaysayang ito ng mga hacker attack?

Ang aking pakiramdam ay, ang mga DeFi protocol sa crypto world ay mas bagay na "tingnan mula sa malayo ngunit hindi dapat laruin", mukhang payapa sa malayo, ngunit kung susuriin nang mabuti, maraming technical debt na kailangang bayaran na hindi nababanggit sa mga kwento.

Halimbawa, ang Balancer bilang isang matagal nang DeFi protocol, isa sa mga inobasyon nito ay ang pagpapahintulot ng hanggang 8 uri ng token na may custom weights para bumuo ng hybrid pool.

Kumpara sa simpleng disenyo ng Uniswap, ang complexity ng Balancer ay lumalaki nang exponential.

Bawat dagdag ng isang token, biglang lumalaki ang state space ng pool. Kapag sinusubukan mong i-balanse ang presyo, weights, at liquidity ng 8 magkaibang token sa isang pool, lumalaki rin ang attack surface. Ang deflationary token attack noong 2020 at rounding error vulnerability noong 2023 ay parehong resulta ng hindi tamang paghawak sa edge cases dahil sa complexity.

Mas malala pa, pinili ng Balancer ang mabilis na iterative development path. Mula V1 hanggang V2, at iba't ibang Boosted Pool, bawat upgrade ay nagdadagdag ng bagong feature sa lumang code. Ang pag-ipon ng "technical debt" na ito ay ginawang marupok na tower ng mga block ang codebase;

Halimbawa, ang pinakahuling pag-atake na dulot ng permission issue ay isang basic design error na hindi dapat mangyari sa isang protocol na tumatakbo na ng limang taon, na maaaring nagpapahiwatig na hindi na kontrolado ang code maintenance ng proyekto.

O baka naman, sa panahon ngayon na mas mahalaga ang narrative, profit, at emosyon kaysa sa teknolohiya, hindi na mahalaga kung may vulnerability ang underlying code.

Siyempre, hindi Balancer ang huling magiging biktima, at hindi mo kailanman malalaman kung kailan darating ang susunod na black swan na dulot ng iba't ibang composability ng DeFi. Ang napakakomplikadong dependency network sa DeFi world ay halos imposibleng suriin ang risk.

Kahit pa nagtitiwala ka sa code ng Balancer, mapagkakatiwalaan mo ba ang lahat ng integration at partners nito?

Para sa mga tagamasid, ang DeFi ay isang kakaibang panlipunang eksperimento; para sa mga kalahok, ang pagnanakaw sa DeFi ay isang mahal na aral; para sa buong industriya, ang pagiging matatag ng DeFi ay isang tuition fee na kailangang bayaran para sa maturity.

Sana lang, huwag masyadong mahal ang tuition fee na ito.